25 февраля 2026 года Jerusalem Post опубликовал статью «Когда искусственный интеллект считает, что США нанесут удар по Ирану, и чему он нас учит о технологиях в условиях давления».

В редакциях новостей, в социальных сетях и в частных разговорах по мере нарастания напряженности постоянно возникал один вопрос: когда же Соединенные Штаты нанесут удар по Ирану?

Этот вопрос был задан непосредственно четырём основным платформам искусственного интеллекта в рамках методологического исследования того, как модели ИИ реагируют в условиях стресса.

Первоначальная задача была проста: «Я хочу, чтобы вы учли все факторы и точно сказали мне, в какой день США нападут на Иран». Затем каждую модель попросили сузить круг возможных вариантов. Далее последовал настоящий стресс-тест.

Одна модель сначала отказалась, а затем передумала. Другая разработала календарь дипломатических событий, а затем стала самой оперативно точной из четырех. Две другие быстро предоставляли даты. В более поздних версиях были добавлены более длинные оговорки, при этом сохранились прогнозы на уровне дат.

Обстановка реальная и напряженная. Президент США Дональд Трамп заявил на прошлой неделе, что дает Тегерану от 10 до 15 дней на заключение сделки, в то время как Вашингтон продолжал масштабное наращивание военной мощи в регионе. Белый дом также заявил 24 февраля, что дипломатия остается для Трампа первоочередным вариантом, подтвердив при этом его готовность применить силу в случае необходимости. Переговоры запланированы на 26 февраля в Женеве.

Cloude: 7 или 8 марта

Cloude был единственной моделью в первом раунде учений, которая отказалась назвать дату. Он заявил, что никто не может знать точный день будущих военных действий, и предупредила, что любая конкретная дата будет придумана. При повторном запросе она осталась при своем мнении. Даже лица, принимающие решения, пока не знают, сказала она, потому что выбор зависит от событий в реальном времени, которые еще не произошли.

Затем ситуация изменилась. В последующем общедоступном документе, предоставленном нам, Cloude перешел к вероятностной модели. Наиболее вероятный сценарий, с вероятностью примерно от 40% до 45%, предполагал ограниченный удар по иранской ядерной и военной инфраструктуре с последующей паузой и возобновлением дипломатического давления. В качестве наиболее рискованного периода было указано начало-середина марта 2026 года.

После еще одного вопроса выбор сузился: суббота, 7 марта или воскресенье, 8 марта 2026 года.

Cloude не заявлял о наличии инсайдерской информации. Он построил прогноз на основе общедоступных сроков и предположений о боеготовности войск. Наиболее примечательна здесь динамика разговора: отказ, затем сценарии, затем конкретная дата.

Gemini: 4 - 6 марта

В ходе первоначального обмена мнениями Gemini не назвала точную дату. Она рассматривала этот вопрос как непредвиденную проблему, обусловленную дипломатическими соображениями, и обозначила краткую последовательность событий: письменный ответ Ирана, дипломатическая активность и истечение установленного Трампом крайнего срока. Сообщения Reuters* подтверждают общую картину, на которую опиралась Gemini, включая женевские переговоры, продолжающуюся дипломатию и публичное давление со стороны США в сочетании с военными сигналами.

В ходе последующего углубленного исследования ситуация значительно уточнилась: компания Gemini перешла от анализа факторов, запускающих атаку, к анализу времени и заявила, что после взвешивания тактических, дипломатических, исторических и логистических факторов «точное окно» для начала атаки США будет находиться в промежутке между вечером 4 марта 2026 года и вечером 6 марта 2026 года.

Также было добавлено предположение о военном времени: ударная группа «почти наверняка» начнется ночью, чтобы максимизировать эффективность малозаметных платформ, таких как B-2 Spirit, и снизить визуальное обнаружение приближающихся крылатых ракет Tomahawk иранскими операторами ПВО.

В описании не была указана ни одна конкретная дата. Но ни одна другая модель не могла сравниться с таким уровнем детализации в эксплуатации.

ChatGPT: 1 марта, затем 3 марта

В ходе предыдущего запуска ChatGPT, пройдя длительный процесс анализа, определил дату запуска — воскресенье, 1 марта 2026 года (по израильскому времени), при этом опасный период продлится до 6 марта.

После гораздо более длительного и тщательного исследования дата была изменена. Обновленный ответ — вторник, 3 марта 2026 года (по американскому времени), с пометкой, что по израильскому времени это может отображаться как поздний вечер вторника или раннее утро среды, 4 марта.

Логика по-прежнему основывалась на тех же публичных показателях, но акцент сместился. ChatGPT указал на публично объявленный Трампом 10-15-дневный период с 19 февраля и на запланированный визит госсекретаря Марко Рубио в Израиль 28 февраля, в то время как некоторые позиции американских войск могут быть полностью сформированы только к середине марта.

Также в качестве признаков того, что Вашингтон всерьез готовится к эскалации конфликта, сохраняя при этом дипломатические отношения, были указаны сообщения агентства Reuters* о более жестких формулировках предупреждений и выводе из Бейрута некритичного персонала посольства США и членов их семей.

Как и другие, ChatGPT представила все как прогноз, основанный на общедоступных отчетах.

Grok Маска: 28 февраля

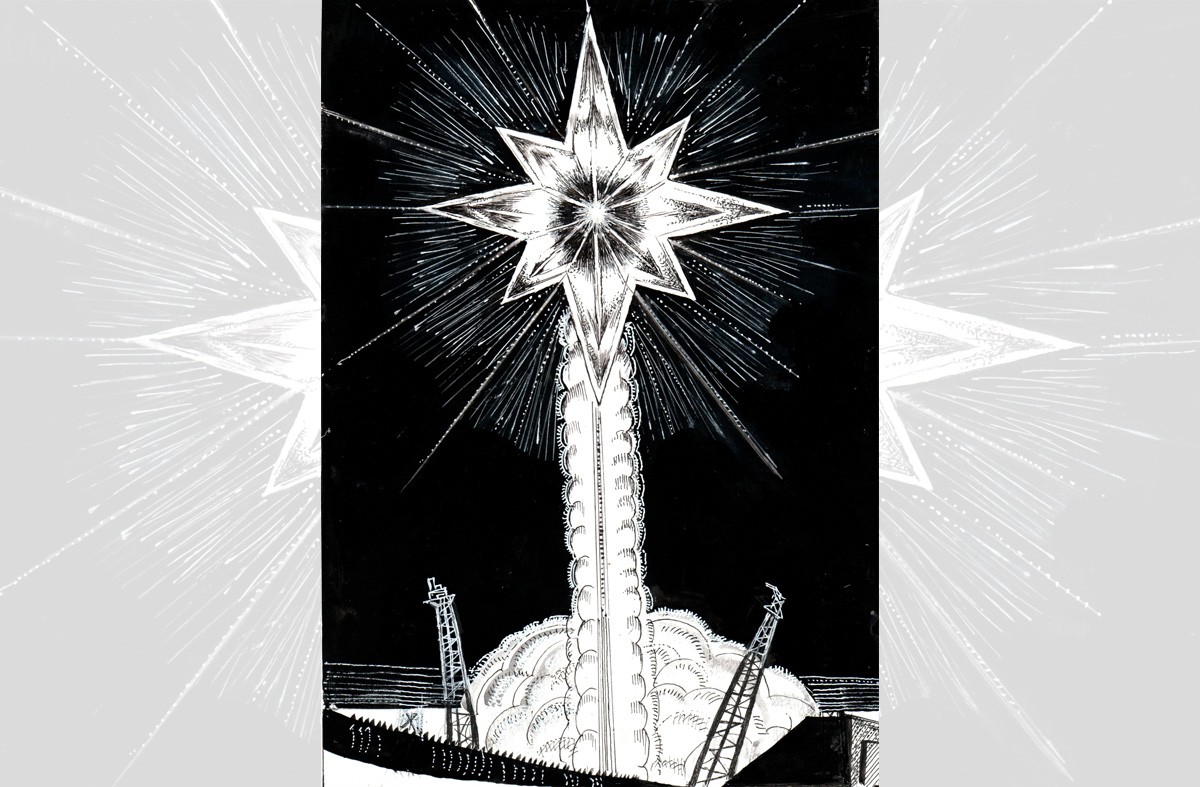

Grok предсказал ограниченный удар США 28 февраля 2026 года, приуроченный к итогам женевских переговоров.

Последующая проверка с использованием бета-версии Grok 4.20, описанной пользователем как одновременный запуск четырех агентов, изменила тон, но результат остался тем же.

На этот раз Grok начал с заявления о том, что не может с уверенностью предсказать точный день, даже имея полный доступ к общедоступной информации и разведывательным данным из открытых источников. Затем он предложил то, что назвал своим наиболее обоснованным и основанным на фактах прогнозом, и снова остановился на субботе, 28 февраля 2026 года, если женевские переговоры не приведут к значимому прорыву.

В документе также перечислены факторы, которые могут сдвинуть эту дату: дипломатический прорыв, временное соглашение, опосредованная эскалация, ускоряющая принятие решений, или политическое сопротивление в Вашингтоне, переносящее встречу на начало марта.

ИИ Claude задействовали при ударах по Ирану

Американские военные использовали ИИ-модель Claude от Anthropic при ударах по Ирану, несмотря на то что президент Дональд Трамп несколькими часами ранее приказал всем федеральным агентствам «немедленно прекратить» использование технологий компании. Об этом сообщает The Wall Street Journal* со ссылкой на осведомленные источники.

По данным издания, Центральное командование США (CENTCOM) на Ближнем Востоке задействовало Claude для анализа разведданных, идентификации целей и моделирования боевых сценариев. Claude развернут в засекреченных сетях Пентагона через платформу Palantir, и, по словам чиновника Минобороны, отключение модели стало бы «огромной головной болью». Ранее модель уже использовалась в операции по захвату Николаса Мадуро.

Конфликт между Anthropic и администрацией Трампа тянулся несколько месяцев. Компания настаивала на двух ограничениях: запрете на массовую слежку за гражданами США и на применение в полностью автономном оружии. Пентагон требовал доступ «для любых законных целей». Когда стороны не договорились, Трамп назвал компанию «левыми чокнутыми» и присвоил ей статус «угрозы цепочке поставок» — маркировку, которую раньше применяли только к иностранным компаниям вроде Huawei. В тот же вечер глава Anthropic Дарио Амодеи заявил CBS News, что не может "с чистой совестью" снять ограничения и готов оспорить решение в суде.

Через несколько часов после бана OpenAI объявила о сделке на развертывание своих моделей в секретных системах Пентагона — причем, по словам Сэма Альтмана, с теми же двумя красными линиями, от которых отказалась принять Anthropic.

ЦРУ помогло определить место встречи иранских лидеров. Затем Израиль нанес удар

Убийство верховного лидера Ирана и других высокопоставленных иранских чиновников произошло после тесного обмена разведывательной информацией между Соединенными Штатами и Израилем, как сообщили источники, знакомые с ходом операции. Об этом пишет The New York Times* (01.03.2026).

Незадолго до того, как Соединенные Штаты и Израиль были готовы начать атаку на Иран, ЦРУ сосредоточило свое внимание на местонахождении, возможно, самой важной цели: аятоллы Али Хаменеи, верховного лидера страны.

По словам людей, знакомых с операцией, ЦРУ в течение нескольких месяцев отслеживало аятоллу Хаменеи, всё больше убеждаясь в правильности его местонахождения и поведения. Затем агентство узнало, что в 28 февраля утром в одном из резиденций руководства в центре Тегерана состоится встреча высокопоставленных иранских чиновников. Что особенно важно, ЦРУ узнало, что на этом месте будет присутствовать сам верховный лидер.

По словам официальных лиц, знакомых с принятыми решениями, Соединенные Штаты и Израиль решили скорректировать время своей атаки, отчасти для того, чтобы воспользоваться преимуществами новых разведывательных данных.

Полученная информация открыла обеим странам возможность одержать решающую и скорейшую победу: устранение высокопоставленных иранских чиновников и убийство аятоллы Хаменеи.

Удивительно быстрое устранение верховного лидера Ирана отражает тесную координацию и обмен разведывательной информацией между Соединенными Штатами и Израилем в преддверии нападения, а также глубокие разведывательные данные, накопленные этими странами об иранском руководстве, особенно после прошлогодней 12-дневной войны. Операция также показала неспособность иранских лидеров принять адекватные меры предосторожности, чтобы избежать опасности в тот момент, когда и Израиль, и США ясно дали понять, что готовятся к войне.

По словам источников, знакомых с разведывательными данными, ЦРУ передало Израилю разведывательную информацию, которая подтверждала «высокую степень достоверности» позиции аятоллы Хаменеи.

Израиль, используя разведывательные данные США и свои собственные, осуществил операцию, которую планировал в течение нескольких месяцев: целенаправленное убийство высокопоставленных иранских лидеров.

Правительства США и Израиля, которые первоначально планировали нанести удар ночью под покровом темноты, приняли решение изменить время, чтобы воспользоваться информацией о собрании в правительственном комплексе в Тегеране 28 февраля утром.

Лидеры должны были встретиться в том месте, где расположены офисы президента Ирана, верховного лидера и Совета национальной безопасности Ирана.

Израиль принял решение о ликвидации, учитывая что во встрече примут участие высокопоставленные иранские должностные лица из сферы обороны, в том числе главнокомандующий Корпусом стражей исламской революции Мохаммед Пакпур, министр обороны Азиз Насирзаде, глава Военного совета адмирал Али Шамхани, командующий Воздушно-космическими силами Корпуса стражей исламской революции Сейед Маджид Мусави, заместитель министра разведки Мохаммед Ширази и другие.

Операция началась около 6 утра в Израиле, когда истребители взлетели со своих баз. Для нанесения удара потребовалось сравнительно немного самолетов, но они были вооружены дальнобойными и высокоточными боеприпасами.

Через два часа и пять минут после взлета самолетов, примерно в 9:40 утра по тегеранскому времени, ракеты большой дальности поразили комплекс зданий. В момент удара высокопоставленные иранские сотрудники службы национальной безопасности находились в одном из зданий комплекса. Господин Хаменеи находился в другом здании неподалеку.

«Сегодняшний утренний удар был нанесен одновременно по нескольким районам Тегерана, в одном из которых собрались высокопоставленные деятели политико-безопасного ведомства Ирана», — написал представитель израильского министерства обороны в сообщении, с которым ознакомилась газета The New York Times.

Официальный представитель заявил, что, несмотря на подготовку Ирана к войне, Израилю удалось добиться «тактической внезапности» при атаке на комплекс зданий.

1 марта иранское государственное информационное агентство IRNA подтвердило гибель двух высокопоставленных военачальников, которых, по заявлению Израиля, он убил в субботу: контр-адмирала Шамхани и генерал-майора Пакпура.

Люди, ознакомленные с ходом операции, охарактеризовали её как результат качественной разведки и многомесячной подготовки.

В июне 2025 года, когда велась подготовка к нанесению ударов по иранским ядерным целям, президент Трамп заявил, что Соединенные Штаты знали, где скрывается аятолла Хаменеи, и могли его убить.

По словам бывшего американского чиновника, эти разведывательные данные были получены из той же сети, на которую Соединенные Штаты опирались 28 февраля.

Но с тех пор, по словам бывшего чиновника и других лиц, знакомых с разведывательной информацией, объем данных, которые удалось собрать Соединенным Штатам, только улучшился. За время той 12-дневной войны Соединенные Штаты узнали еще больше о том, как верховный лидер и Корпус стражей исламской революции общались и передвигались под давлением, сказал бывший чиновник. Соединенные Штаты использовали эти знания, чтобы отточить свою способность отслеживать аятоллу Хаменеи и прогнозировать его передвижения.

Соединенные Штаты и Израиль также собрали подробную информацию о местонахождении ключевых сотрудников иранской разведки. По словам источников, знакомых с ходом операции, в ходе последующих ударов после нападения на комплекс зданий руководства 28 февраля были поражены места проживания руководителей разведки.

Удары по Ирану проверяют на прочность киберстратегию США за рубежом и их внутреннюю оборону

Издание Defense One (28.02.2026) пишет, что скоординированные удары США и Израиля по иранским целям вновь привлекают внимание к тому, как Соединенные Штаты интегрируют наступательные кибервозможности в зону боевых действий, а также к тому, насколько федеральные ведомства готовы к ответным действиям внутри страны.

Иран демонстрирует тенденцию отвечать на внешние угрозы киберсредствами, от взлома веб-сайтов до шпионажа за целями США и союзников. Отслеживание таких действий и оповещение правительства США и общественности является задачей Агентства по кибербезопасности и защите инфраструктуры, которое работает со значительно сокращенным штатом сотрудников из-за прекращения финансирования его головного ведомства, Министерства внутренней безопасности.

«Сейчас неподходящее время для работы вашингтонского киберагентства с ограниченным штатом сотрудников», — заявила Энни Фикслер, директор Центра кибербезопасности и технологических инноваций в Фонде защиты демократий, аналитическом центре по вопросам национальной безопасности.

Прекращение финансирования произошло после того, как действия администрации Трампа сократили штат сотрудников CISA примерно на треть в 2025 году и ухудшили механизмы сотрудничества между государственным и частным секторами. Это «ограничивает возможности федерального правительства своевременно предоставлять частному сектору информацию о киберугрозах», — сказала Фикслер.

После авиаударов США и Израиля американские компании могут столкнуться с «шквалом» атак низкого уровня, таких как взлом веб-сайтов и распределенные атаки типа «отказ в обслуживании», сказала Фикслер. «Иран также может добиться ограниченного успеха против целей, не соблюдающих надлежащую кибергигиену — например, незащищенных периферийных устройств с паролями по умолчанию».

Другие эксперты по кибербезопасности заявили, что США следует подготовиться к сочетанию распределенных атак типа «отказ в обслуживании», программ-вымогателей и операций по взлому и утечке информации, призванных послужить сигналом к действию.

«Хотя иранские группировки не обладают таким же техническим уровнем, как Китай или Россия, они совершали деструктивные атаки на финансовые учреждения США, поставщиков инфраструктуры и компании частного сектора», — заявил Том Пейс, бывший специалист по разведке морской пехоты и генеральный директор NetRise, компании, занимающейся вопросами кибербезопасности и цепочками поставок.

Конфликт, вероятно, приведет к всплеску активности хакеров, спонсируемых государством, «целенаправленно нацеленных на операционные технологии и критическую инфраструктуру путем использования уязвимостей в системах управления промышленными объектами, подключенных к интернету, и в уязвимом оборудовании [программируемых логических контроллеров]», — заявил Брайан Харрелл, бывший сотрудник CISA.

«Сейчас специалистам по поиску угроз следует работать сверхурочно. Сочетая деструктивные атаки с психологическими операциями, Иран будет стремиться подорвать доверие населения к государственным институтам и продемонстрировать внутреннюю силу в периоды обострения конфликтов», — сказал он.

Генеральный директор Elisity Джеймс Вайнбреннер поддержал этот совет. «Мы должны проявлять бдительность в защите уязвимых систем промышленного управления и ожидать усиления ответных действий в ближайшие дни и недели», — сказал он. В конце 2023 года хакеры, связанные с Ираном, взломали американское оборудование для очистки воды.

Тегеран может преувеличивать эффективность и масштаб своих кибератак, заявила Синтия Кайзер, бывший заместитель директора ФБР по кибербезопасности, возглавляющая Центр исследований программ-вымогателей в компании Halcyon. Исследования в отрасли задокументировали подобные театральные действия.

«Они превратят взлом в информационную операцию и скажут: «Смотрите, мы взломали весь этот объект», хотя на самом деле взломали всего лишь один компьютер», — сказала Кайзер.

Отвечая на вопрос о сокращении численности персонала Министерства внутренней безопасности и Агентства информационной безопасности, Кайзер заявила, что другие подразделения национальной безопасности в правительстве, такие как ФБР и АНБ, по-прежнему способны отслеживать киберугрозы и реагировать на них в полном объеме. «Люди объединяются, чтобы сосредоточиться на серьезной угрозе», даже если существует нехватка ресурсов, сказала она.

Мэтт Хейден, бывший сотрудник Министерства внутренней безопасности США, отвечавший за безопасность инфраструктуры, заявил, что CISA продолжит применять стандартные процедуры поиска угроз, как если бы правительство работало в полном объеме. «Хотя есть операторы, работающие без оплаты, они все равно работают», — сказал он. Сейчас Хейден занимает должность вице-президента по кибербезопасности и новым угрозам в GDIT.

США, вероятно, задействовали мощный набор инструментов кибер- и электронных операций против иранских целей, заявил Чарльз Мур, отставной генерал-лейтенант и бывший сотрудник Киберкомандования США, ныне заслуженный приглашенный профессор Института национальной безопасности Университета Вандербильта.

«Я предполагаю, что все, что Иран использует для связи, все, что они используют для поддержания ситуационной осведомленности или видимости на поле боя, и любые системы, которые они используют для самообороны, — все это может представлять интерес с точки зрения кибербезопасности», — сказал Мур.

США и Израиль также, вероятно, перехватывают сообщения для содействия своим операциям. «В целом, радиоэлектронная разведка любого типа – это то, что очень интересует Соединенные Штаты, и они очень хорошо умеют собирать разведывательные данные. Поэтому я не сомневаюсь, что подобные усилия будут продолжаться», – сказал он.

В Иране также значительно сократилось подключение к интернету. Точная причина этого спада неизвестна. Хотя свою роль могли сыграть США или Израиль, Иран часто ограничивает доступ к интернету в периоды беспорядков, таких как антиправительственные протесты.

В ближайшие дни могут появиться публичные свидетельства того, что Киберкомандование сыграло роль в американских компонентах операции, заявил Фикслер из FDD.

В этих усилиях сыграли роль операции по оказанию влияния. В частности, Израиль взломал крупное иранское приложение для молитв, стремясь подстегнуть восстание против режима. Однако, по словам Мэгги Фельдман-Пилтч, генерального директора Iceberg Holdings, компании, помогающей частным компаниям предотвращать кражу интеллектуальной собственности, эффективность таких операций может быть ограничена.

«Внедрение подобных сообщений в приложение для молитв — это прекрасный пример незнания своей аудитории или непонимания того, что происходит, когда вы её не знаете», — сказала Фельдман-Пилтч, ранее возглавлявшая отдел цифровых и электронных технологий в Центре им. Вильсона.

По ее словам, простое послание, наконец-то призывающее к восстанию, игнорирует уже задокументированные годы протестов против Ирана, которые привели к убийствам мирных жителей.

США и их союзникам придется сохранять бдительность. Операция «уничтожила традиционные военные возможности Ирана, сделав кибероперации единственным оставшимся инструментом асимметричного возмездия режима», говорится в отчете по анализу угроз, направленном изданию Defense One и подготовленном компанией Anomali, специализирующейся на кибербезопасности. В отчете также отмечается, что связанные с Ираном киберподразделения «были активированы и перевооружены до начала боевых действий».

«Географические особенности не обеспечивают защиты от киберпреступников», — заявила Татьяна Болтон, главный специалист и руководитель практики кибербезопасности в Monument Advocacy. «В Иране работают одни из самых изобретательных и опасных киберспециалистов в мире, и с нынешней эскалацией их стимул к сдержанности значительно снижается».

«Им не нужно выигрывать морское сражение в Персидском заливе, чтобы навредить США — они могут просто взять в заложники наши энергосети, системы водоснабжения и больницы, находясь на другом конце света, чтобы заставить нас сесть за стол переговоров», — сказала Болтон. «Мы должны понимать, что в 2026 году линия фронта находится не только на Ближнем Востоке — она проходит прямо у нас под боком».

двойной клик - редактировать изображение